Хакерство с нуля с чего начать на телефоне

Почувствуйте себя хакером с этими приложениями для Android

Android является, пожалуй, самой популярной операционной системой в мире. По всей видимости, именно это вдохновило различных разработчиков на создание ряда хакерских приложений для этой ОС. Скажем сразу, что мы против взломов и разного рода проникновения в частную жизнь пользователей. Однако знать о наличии такого рода программ определенно стоит. В крайнем случае вы сможете разыграть своих друзей. А лучше — приглашайте друзей в наш новостной канал в Телеграм.

Android-смартфон — это не просто удобный гаджет, но еще и инструмент для взлома

AndroRAT — Для начинающих хакеров

Название AndroRAT состоит из двух слов Android и RAT (Remote Administrative Tools). Приложение может дать вам контроль над системой Android удаленно и позволяет получить информацию об ОС. Это приложение для Android работает сразу после загрузки. Таким образом, пользователю не нужно взаимодействовать с сервисом. Приложение предоставляет вам возможность инициировать подключение с помощью звонка на телефон или СМС. AndroRAT может собрать данные о контактах, сообщениях и местоположении. А еще можно, например, удаленно делать снимки и записывать видео с камеры.

zANTI — Сканируем безопасность сетей

zANTI — это пакет программного обеспечения для сканирования сетей. Этот инструментарий позволяет имитировать среду взлома для обнаружения уязвимостей, открытых портов и так далее. По факту zANTI — это, можно сказать, антихакерский инструмент и лишь вам решать, что делать с обнаруженными «дырами» в системе безопасности после того, как вы их найдете.

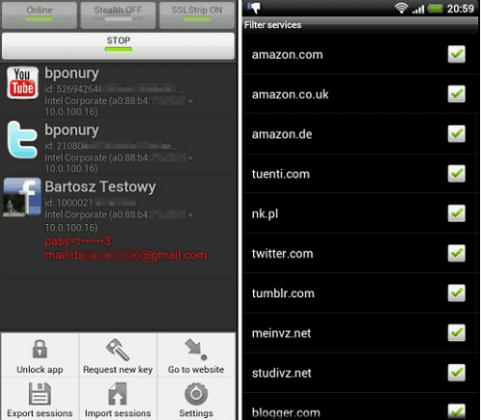

FaceNiff — Перехват сетевого трафика

FaceNiff — это приложение для взлома на Android, которое позволяет вам перехватывать и перенаправлять сетевой трафик Wi-Fi. Зачем это нужно? Ну, например, таким образом очень часто воруют пароли от почтовых ящиков и социальных сетей. Причем зачастую программы наподобие FaceNiff работают в открытых сетях, так что будьте осторожны, когда подключаетесь к неизвестной точке доступа в, скажем, торговом центре.

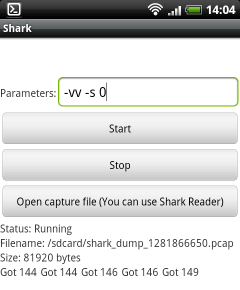

Shark for Root — Поиск уязвимостей и не только

Shark for Root — это, можно сказать, продвинутый вариант FaceNiff. Он позволяет нe только перехватывать трафик Wi-Fi сетей, но и умеет работать с 3G. Опять же, Shark for Root — это изначально программа для поиска уязвимостей, а не для взлома устройств. Подобными функциями обладает и приложение Droidsheep.

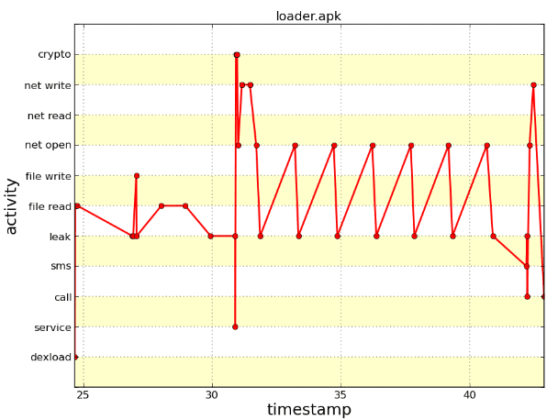

DroidBox — Изучаем приложения изнутри

DroidBox — это приложение, которое предлагает динамический анализ приложений для Android. Используя DroidBox, можно получить данные, спрятанные внутри APK любого приложения. АРК — это формат файлов приложений для Android, в который упакованы все данные о программе. Так что если вам требуется «посмотреть, что внутри» программы, DroidBox — ваш выбор.

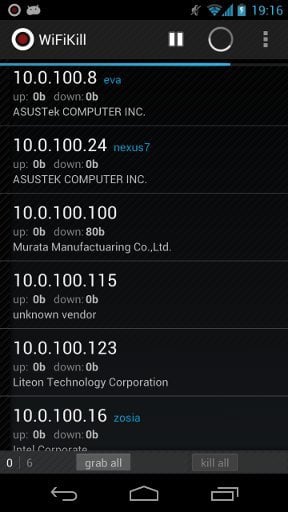

Wi-Fi Kill — Перекрыть доступ в интернет? Не проблема!

Wi-Fi Kill — это отличный инструмент для взлома устройств под управлением Андроид. С помощью этого приложения можно отключить устройства от интернета. Есть лишь одно условие: устройство, которое вы хотите отключить, должно находиться в той же сети, что и смартфон. Работает Wi-Fi Kill довольно просто: оно блокирует пакеты данных входящего трафика и чисто технически гаджет будет находиться в сети и посылать туда запросы. Только вот в ответ не будет получать ничего.

Новости, статьи и анонсы публикаций

Свободное общение и обсуждение материалов

Необходимость поделиться геолокацией на смартфоне может возникнуть по самым разным причинам. Отправить точное место встречи, подтвердить своё нахождение в том или ином месте или, скажем, позволить близким целенаправленно следить за вашим перемещением в случае, если таксист, в машину которого вы сели, почему-то свернул не туда. В общем, скинуть геоточку может быть очень полезно, независимо от ситуации. Другое дело, что многие, как выяснилось, вообще не представляют, как это сделать.

Вчера Apple представила новый iPhone 13. На самом деле представлено было 4 модели, среди которых есть две продвинутых модели с уточняющими приставками, но для удобства все всё равно обобщают их и называют одним именем. Несмотря на то что iPhone 13 Pro и 13 Pro Max получились куда более совершенными в техническом плане, в сравнении с современными смартфонами на Android они таковыми совершенно не выглядят. Попробуем разобраться, где Apple схалтурила и почему всё это можно было дать пользователям намного раньше.

В последнее время случился настоящий бум на здоровый образ жизни. Да, контролировать состояние своего здоровья крайне важно. Думаю, что многие это понимают. Однако со временем вся наша жизнь обрастает огромным количеством привычек, которые мешают продуктивной работе. Вопреки распространенному мнению, смартфон не только вреден для человека, но и может оказаться полезным во многих ситуациях. Сегодня предлагаю разобраться: как телефон может нам помочь поддерживать здоровье.

⛑️ Этичный взлом: учимся белому хакингу

Kamran Poladov Poladov

Когда речь заходит о хакерах, первым делом на ум приходят герои американских фильмов, взламывающие базы ЦРУ. Но хакеры могут действовать и в интересах компаний, помогая найти и обезвредить уязвимости. В этой статье поговорим о разнице между этичным и неэтичным взломом и о карьере этичного хакера. Материал подготовлен при поддержке факультета информационной безопасности онлайн-университета GeekBrains.

Хакинг может быть этичным?

Хакинг – это выявление уязвимостей системы для получения доступа к её слабым местам. Хотя сейчас слово «хакер» ассоциируется с киберпреступниками, идея этичного хакинга появилась намного раньше. В 1960-х годах студенты Массачусетского Технологического Института термином hacking обозначали поиск способов оптимизации систем и машин для их эффективной работы. Но в 1980-х и 1990-х годах хакерами стали называть и преступников в сфере информационной безопасности.

С ростом популярности персональных компьютеров многие важные данные стали храниться на цифровых носителях. Преступники увидели возможность кражи информации, которую можно было бы продать или использовать для мошенничества. Эти цифровые злоумышленники использовали свои навыки для получения доступа к частным компьютерам, кражи данных и даже шантажа. Такого рода хакеров сегодня называют Black Hat Hackers («черные шляпы», «черные хакеры»).

В результате поиска компаниями адекватной защиты получил распространение этичный взлом – тестирование безопасности компьютерных систем. В отличие от черных шляп этичный хакер ( White Hat Hacker ) действует по предварительной договоренности и документирует процесс взлома.

Ответственность за нелегальный хакинг

Однако, если компания официально не объявила об охоте на уязвимости, благородный поиск уязвимостей может обернуться неожиданными последствиями. Так, в 2017 г. 18-летний парень из Венгрии обнаружил, что на сайте транспортной компании при некоторых манипуляциях можно оформить билет по любой желаемой цене. Он сразу сообщил об ошибке в транспортную компанию, а через четыре часа – на главный новостной ресурс Венгрии. На следующий день он был задержан полицией за кибератаку.

Ресурсы для самостоятельного изучения методов хакинга

Познакомьтесь с автоматизированными инструментами OSINT – они помогут в исследовании вопросов безопасности. Чтобы начать работать багхантером, достаточно изучить несколько базовых инструментов:

Где прокачать навыки белого хакинга

Capture the Flag (CTF). Участники CTF-соревнований ищут «флаг», который служит доказательством взлома системы. Соревнования по захвату флага – отличный способ научиться взламывать киберсистемы. Обычно на CTF отводится ограниченное время и в захвате флага участвуют только зарегистрированные команды. Но существует и большое количество CTF в стиле «всегда онлайн», где можно оттачивать мастерство кибервзлома в одиночку и без ограничений по времени.

Востребованность белых хакеров

Тысячи организаций (в том числе General Motors, GitHub, Lufthansa, Nintendo, Spotify и Starbucks) сотрудничают с мировым сообществом белых хакеров. На платформе HackerOne за последний год была организованы тысяча клиентских программ, победителями получены награды на сумму 23 млн долл. Девять хакеров заработали суммарно более 1 млн долл. Средняя суммарная выплата сертифицированному этичному хакеру составляет 82 тыс. долл. в год. Отдельные багхантеры на платформах Bug Bounty зарабатывают до 50 тыс. долл. в месяц.

Карьера этичного хакера

В предыдущей статье мы обсуждали задачи ИБ, одной из которых был тест на проникновение или пентест. Большинство этичных хакеров также тестируют системы на проникновение, но ищут и другие возможные слабые места: сканируют открытые и закрытые порты с помощью инструментов Nessus и NMAP; используют методы социальной инженерии; обходят системы обнаружения и предотвращения вторжений; прослушивают сети, взламывают беспроводные каналы шифрования; захватывают веб-серверы и веб-приложения.

Заключение

Этичный взлом – прибыльное направление для тех, кто хочет развиваться в области ИБ. Можно неплохо зарабатывать, даже не имея формального образования и постоянного места работы. Но для успешной карьеры этичного хакера нужны продвинутые навыки программирования и глубокие знания в ИБ. Овладеть ими самостоятельно непросто – лучше записаться на практический курс по информационной безопасности.

Как стать хакером? 10 бесплатных шагов для начинающих

Станьте хакером бесплатно! Это всегда есть и всегда было в вас… Конечно, ваши уши из-за тарабарщины СМИ иногда слышат голоса о смелых хакерских действиях таких групп, как Anonymous. Вот тогда вы задаетесь вопросом, как стать хакером, верно?

Сегодня мы представим нашу точку зрения по этому поводу. Мы разработали только для вас 10 субъективных шагов, которые вы должны пройти, если хотите стать специалистом в своей области. Во многих абзацах вы также найдете полезные ссылки на курсы или для изучения новой профессии. Мы довольно легко и субъективно расположили баллы от наиболее важных к менее важным.

Кто такой хакер?

Сразу предполагаю, что вы понимаете, что никаких волшебных программ для взлома не существует. Вы, должно быть, видели, что во многих нашумевших фильмах, чтобы незаметно проникнуть в правительственную ИТ-систему, герою достаточно было нажать несколько случайных клавиш на клавиатуре своего компьютера. Через некоторое время он видит на своем экране информацию о том, что он успешно вошел в сверхсекретную правительственную систему. Это сказочки для маленьких детей…

Правда, конечно, совсем в другом. Многие ИТ-атаки требуют времени. Можно сказать, что это почти игра- головоломка между операционной системой и пентестером. Правила этой игры абсолютны, и условием участия в ней являются обширные знания и опыт. Поэтому, с этой точки зрения, такие продукты, как «школа хакеров», реклама с текстами, «как стать хакером за 1 или 2 ночи», немного забавны…

На вопрос, кто такой хакер, стоит ответить в первую очередь? На наш взгляд, это понятие в последние годы сильно преувеличивается в СМИ, и мы постепенно уходим от словарных определений значения этого слова.

Настоящий хакер — это человек, стремящийся быть специалистом в очень узкой специализации. Он творческий человек, который легко может использовать все виды ИТ-инструментов и решений совершенно нестандартным образом. На самом деле настоящим хакером (или взломщиком) могут быть не только люди, связанные с ИТ.

Если вы посмотрите на настоящих мастеров (например, музыкальных инструментов), вы заметите, что они скрывают множество секретов, передаваемых из поколения в поколение. Вот почему их продукция так совершенна. Они разрабатывались годами на основе опыта. В таких случаях также часто случается, что сам производственный процесс выполняется уникальным образом в глобальном масштабе, что дает определенный конечный эффект.

Вот почему я желаю вам стать Страдивари нашего времени на своем любимом поприще. В конце концов, веками говорили, что человек — любопытное существо. В связи с тематикой, сегодня мы, конечно же, поговорим об аспекте перехода новичка в тренд хактивизма.

Как стать хакером?

Ниже мы собрали десять основных советов, которым вы должны следовать в своем стремлении стать мастером искусства взлома. Вначале мы хотели подчеркнуть, что хакер не обязательно является преступником, хотя такие люди тоже есть. Давайте не будем бояться называть их кибер-головорезами.

1.Изучите программирование

Как мы упоминали в начале, искусство взлома не основано на использовании готовых волшебных компьютерных программ. Прежде всего, вы должны их написать. Для этого, конечно, требуются обширные знания в области информатики и программирования.

Если вы увлечетесь написанием компьютерных программ и простых сценариев, может оказаться, что эта ваша профессия будет весьма востребованной на рынке труда и приносящей удовлетворение на всю жизнь.

С чего начать приключение с программированием?

Прежде всего, выбор языка и конкретной специализации, а их, на наш взгляд, несколько. Стоит прочитать следующую статистику использования языков программирования в 2021 году.

Как показывает наш опыт, не стоит изучать языки, которые постепенно вытесняются рынком. Прежде всего, если вы используете лучшие технологии, это будет проще для вас, чтобы искать решения ваших проблем среди интернет — сообщества.

Что мы предлагаем в отношении искусства взлома?

Ниже мы собрали некоторые общие области интересов хакеров. Мы субъективно расположили языки в соответствии с предпочтительным порядком их изучения.

Только не стоит останавливаться на достигнутом. Вам будет легче читать чужой исходный код, если вы знаете хотя бы базовый уровень синтаксиса данного языка программирования, ранее совершенно экзотического для вас. Если вы уже достаточно освоили основы языка, интересуйтесь вопросами внешних библиотек и фреймворков. Также стоит посмотреть публикации по сетевому программированию и WinAPI.

2.Познакомьтесь с другими операционными системами

В какой-то момент обучения вы можете почувствовать определенное бессилие. Хотя сам язык программирования в сочетании со стандартными библиотеками предоставляет вам множество возможностей, в конце концов наступит момент, когда вы обнаружите, что все равно не можете написать ничего конкретного.

Если вы хотите писать полезные скрипты и программы, узнайте не только о языке, но и о самой операционной системе Microsoft Windows. Кроме того, стоит знать систему Linux. В нем есть огромное количество бесплатных веб-приложений, которые вы также можете вызывать, используя соответствующие функции в своих приложениях.

Большинство программ в Linux имеют открытый исходный код. Такие программы часто называют приложениями Open Source. Это означает, что вы можете легко просмотреть их исходный код и даже изменить и продать его.

Конечно, более модульная структура Linux позволяет использовать практически любую конфигурацию в соответствии с вашими требованиями и предпочтениями. Преимущество такого готового продукта для аудитора — это первоначальная подготовка инструментов для работы, которая за нами стоит. Конечно, вы можете самостоятельно установить все необходимые вам приложения для тестирования безопасности в любой из вышеперечисленных операционных систем.

Я думаю, что лучше начать с использования таких дистрибутивов, как Ubuntu или Debian, и установить необходимые приложения вручную. Вы наверняка узнаете больше о настройке и использовании Linux, чем при использовании готового дистрибутива, такого как Kali Linux.

3.Учебная документация

Практически к каждой программе, запускаемой в черной консоли, прилагается прилагаемое руководство или техническая документация, доступная в Интернете. Сам язык программирования и внешние библиотеки, расширяющие его возможности, также предоставляют техническую документацию, объясняющую его работу.

Очень часто в самой документации вы найдете примеры работы приложения или фрагменты готового исходного кода для использования в ваших будущих хобби-проектах. Изучая эти типы документов, вы обязательно получите ценные знания. Для более опытных пользователей такая помощь может заменить даже бумажные книги.

4.Читайте блоги экспертов в области ИТ

Настоящий хакер должен быть в курсе новых технологий и тенденций в Интернете. Вот почему стоит потратить некоторое время в течение вашей короткой недели в Интернете в поисках технологических новостей, киберпреступлений или технологических новостей. Возможно, они вдохновят вас на реализацию новых творческих идей. Конечно, делайте это регулярно. Ниже перечислены несколько веб-сайтов, которые, по нашему мнению, заслуживают внимания:

Также не забывайте о небольших оригинальных блогах о хобби. Там вы найдете много интересных руководств и технических решений. Чаще всего его проводят энтузиасты, и большим преимуществом для вашего ИТ-творчества будет широкий спектр тем, освещенных на их сайтах.

Также помните о социальных сетях. В частности, в Твиттере вы быстро найдете много интересных горячих новостей после #хэштегов непосредственно от групп, занимающихся ИТ-безопасностью. Примеры включают официальные учетные записи антивирусных компаний, таких как «Лаборатория Касперского» или «Нортон».

Будьте в курсе новостей с помощью RSS-ридеров

Также рекомендую ознакомиться с возможностями RSS-ридеров. Чтобы не изобретать велосипед (о чем вы скоро узнаете), процитируем кого-нибудь поумнее:

«RSS — обычное семейство языков разметки для отправки новостей и заголовков новостей на выбранных пользователем страницах RSS. Все, что вам нужно сделать, это добавить страницу (она должна поддерживать RSS) в программу чтения RSS. Все они в большей или меньшей степени основаны на XML. Для использования RSS-канала вам потребуется соответствующая программа, так называемая читатель каналов. Часто программы чтения RSS размещаются в почтовых программах».

Источник: Wikipedia.org

Если перевести это на человеческий язык, то можно сказать, что использование RSS позволяет вам подписываться на определенные сайты в Интернете. Таким образом, как только автор публикует новое сообщение, вы будете в курсе последних событий, так как ваш читатель будет информировать вас о новостях на ваших любимых сайтах, на которые вы подписаны. Некоторые веб-браузеры, такие как Mozilla Firefox, имеют встроенную программу чтения RSS. Есть также ридеры, предназначенные для мобильных устройств с Windows Phone, Symbian, Android или iOS.

5.Читайте книги, бесплатные руководства и смотрите видео

В технической литературе появляется все больше и больше публикаций о взломе на нашем родном языке. В коллекциях российских издательств можно найти множество книг по ИТ-безопасности:

Независимо от того, хотите ли вы стоять на хорошей или плохой стороне хакерского сообщества, не ограничивайте себя изучением того, как проводить аудит ИТ-систем и самого программирования. Если у вас уже есть какие-то знания, стоит улучшать свои навыки. Например, одно приложение может быть написано миллионами способов, поэтому вам нужно знать, как это делать хорошо. Стоит заинтересоваться темой шаблонов проектирования, scrum и многими другими сложными (только на первый взгляд) вопросами.

По нашему субъективному мнению, в первую очередь вам следует прочитать книги по программированию, операционной системе Linux, а затем перейти к более специализированным публикациям по взлому. Кроме того, не оставайтесь равнодушными к проблемам с базой данных, потому что они, как оказывается, всегда пригодятся. Изучите SQL, и он окупится.

Помните, что вы можете найти в Интернете оглавление и описания большинства книг. Перед покупкой стоит изучить материалы, обсуждаемые в книге таким образом. Затем вы проверите, оправдают ли они ваши ожидания.

Ниже приведены лишь некоторые из книг, которые у нас есть, и мы можем порекомендовать их больше всего.

Книги для начинающих по программированию и обучению:

Книги для более продвинутых

Несколько бесплатных легальных публикаций

Я бы солгал, если бы сказал, что знания сегодня нельзя получить полностью бесплатно в Интернете. Это абсолютно неверно. Существует огромное количество бесплатных кратких ознакомлений и бесплатных онлайн-курсов. Вот лишь некоторые из них:

Помните, что вы также можете бесплатно получить много материалов на академических сайтах. Иногда это целые бесплатные курсы, посвященные одному вопросу.

Текст — это еще не все — поиск аудиовизуального контента

Информацию стоит искать буквально везде. Сделайте это также на видеосайтах, таких как YouTube.

На канале у пользователя Дмитрий Полевой также есть плейлист с более продвинутой версией курса объектно-ориентированного программирования на C ++. Оба материала замечательные.

Вы также можете найти множество классных видеокурсов премиум-класса с польским преподавателем на сайте eduweb.pl. Конечно, технических книг недостаточно. Если вы хотите заниматься творчеством, впитывайте знания из всех возможных источников, не обязательно связанных с вашей любовью к данной области. Философские и художественные книги? Почему бы и нет! И там вы найдете множество идей для улучшения себя и своего творчества. Биографии таких людей, как Стив Джобс или Бенджамин Франклин, также могут дать образование.

6.Получите образование

«Все хотят знать, но никто не готов за это платить», — Ювенал

Конечно, можно быть самоучкой, но стоит задуматься о своем будущем. Если вас заводит тема безопасности, почему бы не заняться этим профессионально? Если вы еще молоды и не выбрали свой путь развития, стоит задуматься об этом сейчас. Ведь совмещать хобби, учебу и работу очень приятно. Если, кроме того, он генерирует крупную инъекцию зеленых долларов, то вы полностью согласны, верно?

Помните: если вы хотите хорошо выполнять свою работу, вам нужно быть разносторонним и творческим. Поэтому стоит выбрать путь, который только, казалось бы, учит ненужному. Мы часто слышим, что в России не стоит поступать в университет. Они не учат вас полезным вещам, они просто превращают академические мозги в кашу. На каком основании человек, не знакомый с темой, может сделать вывод, что она ему никогда в жизни не пригодится? Во время учебы вы приобретаете не только знания, но и характер, креативность и самоотречение.

Рынок труда также нуждается во все большем количестве людей, профессионально занимающихся ИТ-безопасностью. Кибератаки на компании будут становиться все более распространенными. Так почему бы тебе не заработать на этом деньги?

Просто станьте профессионалом в области сетевой безопасности. Помните, что усиление конкуренции на рынке труда вынудит в будущем иметь соответствующее подтверждение надежности вашей личности в виде университетского диплома или прохождения соответствующих сертифицированных курсов.

Обобщая этот момент на практике… Если вы интересуетесь информатикой, идите в среднюю школу с физическим или математическим профилем. Как вариант, выберите ИТ-технический колледж. Затем обратите свой взор на технические университеты, где вы получите степень инженера и степень магистра. Также обратите внимание на специализации и сетку исследований, доступную в Интернете. Многие университеты специализируются на информационной безопасности. Помните! Всегда руководствуйтесь своими интересами, а не временным увлечением темой.

7.Не изобретайте велосипед, в Stack Overflow он уже есть

Очень распространенная ошибка во всех сферах жизни — попытаться решить проблему заново. Возможно, для молодого, но неразвитого ума мышление и рассуждение — ценный механизм, но, вероятно, не для вас.

Всегда начинайте решение проблемы с поиска информации во всех доступных вам на данный момент источниках. Возможно, кто-то уже решил эту проблему, и вам не придется тратить часы, а может быть, даже дни или месяцы на изобретение велосипеда. Использование CTRL + C и CTRL + V совсем не постыдно в хакерской среде. Напротив… Помните, однако, что я, конечно, не имею в виду бездумное копирование публикаций автора или домашних заданий… Многие из уже решенных проблем можно найти на github.com или на культовом форуме stackoverflow.com.

Такой подход к проблеме очень важен, особенно для программистов. Например, есть большая вероятность, что если вы ищете способ отправки сообщений электронной почты на C ++, кто-то сделал это за вас и сделал его общедоступным. Используйте его общий исходный код. Если что-то вас не устраивает или в коде есть ошибки, сообщите об этом автору. Если, с другой стороны, лицензия на исходный код позволяет это, и вам нужны немного другие функции, просто измените ее и поделитесь ею. Вы сэкономите много времени и себе и другим.

Хорошая наука также читает готовые исходные коды вместо того, чтобы реализовывать решение с нуля. Возможно, у кого-то это получилось лучше, чем у вас, и вы извлечете уроки из этого в будущем.

8.Внесите вклад в окружающую среду и освободите источники

Когда-то, в древние времена, каналы IRC были популярны… это был вид интернет-чата. Интернет-любовь, драмы и целые интеллектуальные сообщества по обмену знаниями зародились на многих каналах. Сегодня этот вид общения постепенно устаревает. Если вы хотите быть полезным для других, как другие для вас, публикуя бесплатные знания, тогда не оставайтесь призраком.

Стоит стремиться к положительному признанию в сети. Выберите свой псевдоним, под которым вы будете идентифицироваться и регулярно вносите вклад в сеть под его прикрытием. Зарегистрируйтесь на популярных форумах по ИТ, безопасности и программированию. Ведите дискуссии и не бойтесь спрашивать других, если вы не нашли ответы на свои вопросы в Интернете.

Если, читая чужие блоги и публикации, вы обнаружите, что они достойны внимания, оставьте ценный комментарий. Это нематериальная плата автору за время, которое он посвятил вам. Кроме того, если вы не согласны с автором, выразите свое мнение, аргументируя свой комментарий рациональным образом. Эта форма отслеживания и комментариев экспертов из других блогов очень конструктивна и плодотворна для обеих сторон. Обсуждение по существу никогда не будет рассматриваться как спам.

Обращаясь к предыдущему пункту, помните: если вы что-то реализовали (даже небольшое), поделитесь этим с другими. Так работает создание экономического капитала Интернет-сообщества. Кто-то экономит время, решая вашу хакерскую проблему, а вы экономите чужое время, и так замыкается круг взаимного обожания. Обмен знаниями — это самое главное.

9.Заведите блог или создайте сервис

Вам следует как можно скорее создать свою домашнюю страницу. Что на нем размещать? Это зависит от тебя. Выберите тему, которая вас больше всего интересует. Если вам еще нечего писать, вы можете создать серию постов, в которых читатели изучают тему вместе с вами. Альтернативой может быть открытие канала YouTube с видеоуроками.

Самое главное — это креативность и идея запустить свой стандартный сайт под своим псевдонимом. Идея, конечно, принадлежит только вам. Сегодня это можно сделать совершенно бесплатно с помощью, например: бесплатного Блоггера от Google.

Конечно, если вы более креативны и ваш ум полон бесчисленных идей для веб-сайтов и интересных веб-сервисов, тогда приступайте к реализации. Возможно, вы станете преемником Стива Джобса :-).

10.Не ограничивайте свой разум

Не сосредотачивайтесь на жизни в одной очень узкой области. У хакеров очень широкий кругозор. Например, я сегодня ни разу не упомянул взлом оборудования. Если вам нравится делать все своими руками и вас привлекает электроника, используйте ее на практике.

В сети много людей и сообществ, которые не только нарушают логическую безопасность, но и создают очень крутые любительские электронные проекты. Просто найдите и посмотрите, какие чудеса творят люди с платформой Raspberry Pi или Arduino. Считаете ли вы атаку методом перебора неэффективной и утомительной?

Создайте сообщество, обмениваясь мнениями, просто будучи его участником. Тогда вы обязательно встретите много интересных людей, и они ничего не будут делать с учениками младших классов из Anonymous Russia. Не ограничивайтесь нашими примерами, любой хакер должен быть разносторонним в любой области знаний, которая его интересует.

Резюме — хочет стать хакером за 1 или 2 ночи

Мы решили завершить это обширное руководство по взлому и его науке довольно иронично. В заключение, начните сегодня с программирования простых приложений, а затем используйте потенциал внешних библиотек и фреймворков. Познакомьтесь с операционными системами, которые вы используете, и не останавливайтесь на достигнутом. Изучая техническую документацию и специализированные блоги, делайте выводы. Не бойтесь задавать вопросы, например, «почему?» и избегайте размышлений о проблемах, которые уже были решены. Кроме того, не обижайтесь на конструктивную критику.

Как говорил Бенджамин Франклин:

«Школа опыта стоит денег, но никакая другая школа не может обучить человека стать лучше».