Как сделать дубликат rfid карты

Копирование RFID карт

Четвёртый урок из цикла «Всё про RFID».

Сегодня мы продолжим изучать RFID считыватель на базе микросхемы RC522.

Допустим вы хотите сделать дубликат карты, что бы у вас одна карта была в офисе, другая в машине, а третья в кармане.

Копирование карт не сложнее, а то даже и проще чем запись. Надо просто поднести карту и на клавиатуре нажать 1 и ENTER.

Подождать пока карта считается.

Нажать 2 и снова ENTER.

Подождать и вуаля. У вас полная копия карты.

Ну, почти полная, так как UID всё же остался старым. Как это побороть, я рассказал в видео.

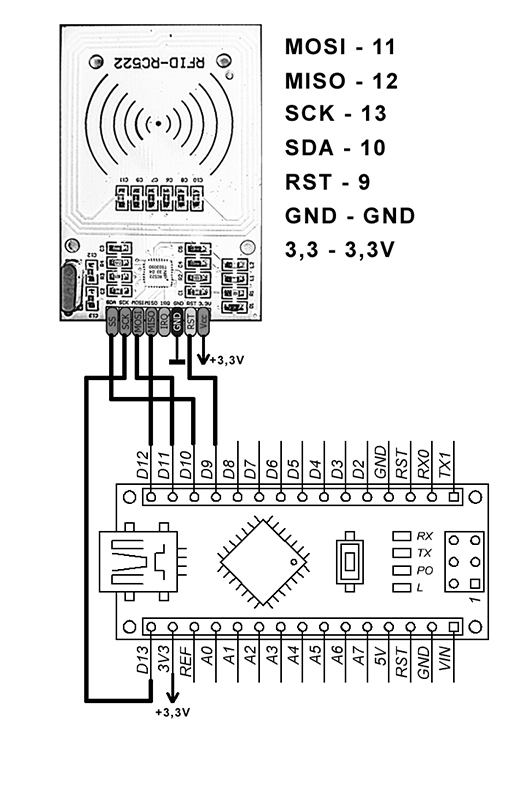

Объяснять схему подключение не буду. Я это делал уже на протяжении трёх уроков. Если что не понятно пишите в комментариях или посмотрите предыдущие уроки.

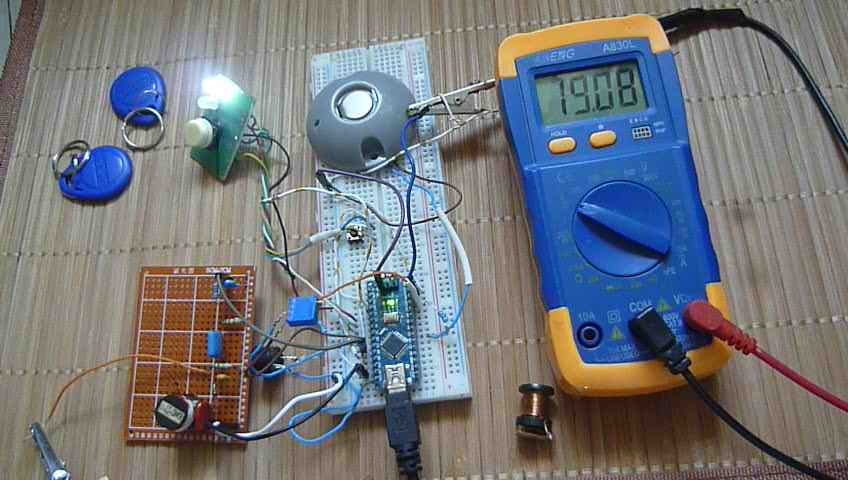

Теперь давайте посмотрим весь процесс в целом.

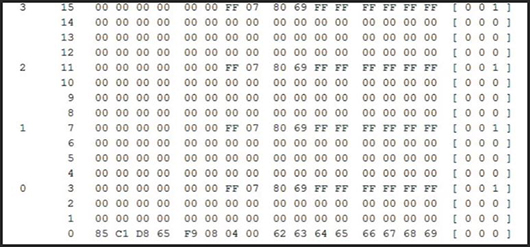

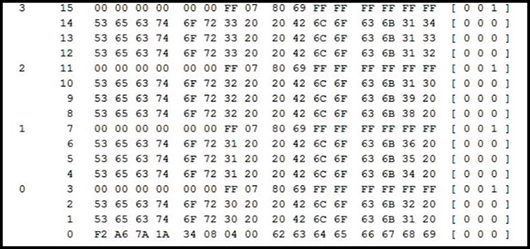

Сначала мы загрузим dumpinfo и посмотрим на содержимое карт.

Будем рассматривать сектора от 0 до 3.

Чистая карта

Карта с информацией

Теперь загрузим скетч, который я назвал Reader.

Проверяем карты. Смотрим вдруг там есть какая-то информация и мы можем её затереть.

Сначала смотрим брелок.

Он оказался чистым и готовым к записи.

Если там была какая-то информация и вам её не жалко, то при следующей записи она сотрётся и поверх неё запишется новая.

То же смотрим с картой 1.

А вот на карте 2 находится нужная для нас информация. Вот её то мы и будем копировать.

Теперь скопируем нашу карту на брелок и на ещё одну карту.

Загружаем скетч COPIER.

Ждём пока в мониторе порта не покажется меню с выбором действия.

Если нажать на кнопку 1 то мы скопируем карту в буфер обмена, а цифра 3 запишет информацию на новую карту.

Главное, чтобы во время работы карта была в зоне действия считывателя, а то данные не считаются или не сохранятся.

Считываем данные с карты.

Ждём пока не снова не появится меню.

Нажимаем 3, и ждём пока информация не скопируется на брелок.

То же самое делаем со следующей картой.

Снова загрузим Reader и проверим как всё прошло.

По очереди подносим брелок и карты к считывателю и смотрим на вывод сохранённых данных.

Как можно увидеть вся информация скопировалась.

Теперь у вас есть целых 3 метки и можно их терять или ломать. Всегда есть запасная, и можно ещё их наделать целую кучу.

Ну вот и всё. Всё, как всегда, работает.

Готовые скетчи можно будет скачать по ссылкам в описании, а текстовую информацию можно прочитать в блоге. Там есть много интересного. Так что переходите.

И, как всегда, в конце урока я прошу вас поставить лайк этому видео, если оно вам понравилось. И жду ваших комментариев.

Следующее видео будет про вывод информации в программу Excel для отображения данных. Это будет очень интересный пример.

И чем больше ваших положительных отзывов, тем быстрее оно выйдет.

До встречи в следующих уроках.

Копировщик RFID-меток стандарта EM-Marin

Как известно, во многих системах доступа используются карты RFID стандарта EM-Marin с частотой 125 КГц. Не исключением стал и домофон моего дома. Одна проблема – неплохо бы научиться копировать такие карты, ибо ценники на их копирование не радуют. В сети, конечно, существует довольно много схем копировщиков (да и китайцы продают свои копировщики за копейки — правда, они часто при копировании ставят свой пароль на болванки), но почему бы не собрать свой собственный копировщик? Вот об этом и нижеприведённая статья.

Начинать разработку копировщика стоит с выяснения, а на что вообще можно скопировать такие метки? Почитав форумы, можно узнать, что наиболее распространёнными болванками для копирования являются T5577, T5557, EM4305.

Теперь нужна схема. Возьмём аналоговую часть такого копировщика у RECTO и подключим её к микроконтроллеру atmega8. Дополним преобразователем уровней для подключения к COM-порту на базе max232 (желающие могут использовать ST232 или ещё что, чтобы подключится по USB, но у меня на компьютере COM-порт есть, как есть и переходник USB-COM, так что у меня такой задачи не стояло).

Получится вот такая схема:

Что она из себя представляет? Сдвоенный эмиттерный повторитель, колебательный контур, детектор и RC-фильтры. За счёт того, что RC-фильтры имеют разные постоянные времени, сравнивая между собой уровни напряжения между каскадами можно выделять изменение сигнала RFID-метки. Данной задачей у нас будет заниматься встроенный в atmega8 компаратор. Генерацию 125 КГц сигнала у нас будет обеспечивать встроенный в atmega8 ШИМ-контроллер.

Комбинация RFID-метка – считыватель образуют трансформатор, где метка является вторичной обмоткой. Передача информации меткой производится путём изменения нагрузки вторичной обмотки. В результате в катушке считывателя (первичной обмотке) изменяется ток. Выделением этих импульсов тока и занимается приведённая выше аналоговая часть схемы. Колебательный контур нужно настроить на максимальное напряжение в контрольной точке, например, сматывая/наматывая витки катушки. Правда, говорят, лучше всё же напряжение немного меньше максимума — стабильнее работает. У меня в контрольной точке около 40 В.

Копируемая метка использует кодирование типа манчестер. Для того чтобы расшифровать данный код, достаточно по любому изменению фронта сигнала пропускать три четверти периода слота бита и по следующему за ним перепаду сигнала фиксировать значение бита, которое будет соответствовать значению сигнала после перепада. При декодировании стоит задать окно, в которое должен произойти перепад сигнала – не более половины периода слота бита.

Метод расшифровки манчестерского кодирования и код для этого я взял у Shads. Можно, конечно, было написать свой собственный, но я торопился запустить копировщик — хотелось убедиться, что схема рабочая и приём меток производится. Так этот фрагмент и остался в коде копировщика. Также оказалось, что у меня компаратор настроен инверсно, чем нужно коду декодирования. Изменил в коде. Итак, мы получили последовательности нулей и единиц. Как из них получить код карты?

А очень просто. Примем, что номер карты по нибблам имеет вид AB CD EF GH IJ. Карта выдаёт вот что:

1) Девять единиц в начале;

2) Ниббл A;

3) Чётность ниббла A (1 бит);

4) Ниббл B;

5) Чётность ниббла B (1 бит);

…

16) Ниббл I;

17) Чётность ниббла I (1 бит);

18) Ниббл J;

19) Чётность ниббла J (1 бит);

20) Ниббл чётности колонок для нибблов A B C D E F G H I J;

21) Бит 0.

Считываем все 64 бита, расшифровываем и получаем 40 бит кода карты. Логично, что если самому выдать такой код, замыкая катушку карты приложенной к считывателю, мы получим эмулятор карты. Но сейчас нас интересует не он.

Карту мы читать научились, а вот как передать данные карте? Для этого нужно просто включать или выключать частоту 125 КГц в соответствии с протоколом обмена с картой. На время “молчания” считывателя карта питается запасённой энергией.

Болванки T5557/T5577 полностью совместимы между собой по протоколам записи, однако, имеют немного разные минимальные и максимальные времена импульсов (к счастью, времена T5557 перекрываются с T5577). У EM4305 протокол записи иной.

Чтобы записать T5557 я воспользовался кодом BolshoyK. В таблице ниже указаны параметры сигналов для брелока T5557.

Запись начинается с сигнала StartGape – требуется отключить сигнал 125 КГц примерно на 300 мкс. Это сигнал карте, что сейчас ей начнут передавать данные. Дальше следует передать болванке информацию. Кодирование передаваемых данных – тот же манчестер.

Болванки T5557/T5577 и EM4305 многофункциональные и умеют разные виды модуляций, поддерживают пароли и ещё много чего. В каждой болванке на борту имеется набор блоков по 32 бита. Назначение этих блоков разное. В некоторых – выдаваемый код ключа (он занимает два блока). В других – конфигурация. В третьих – идентификатор производителя. Мы будем использовать ограниченный функционал, поэтому желающие разобраться, что значат все эти биты, могут заглянуть в документацию к болванкам (я приложил её к архиву).

Блоки собраны в две страницы (0 и 1).

В нулевой странице есть блок конфигурации с индексом 0. Его мы и будем задавать. Для T5557/T5577 у нас будут следующие конфигурационные байты: 0x00,0x14,0x80,0x40 в соответствии с таблицей из документации (красным я отметил выбранные единичными битами режимы):

Таким образом, у нас выбрано: частота передачи данных RF/64 (125 КГц/64), кодирование типа манчестер, выдача блоков до второго (в блоках 1 и 2 у нас будет располагаться код, выдаваемый картой). Перед записью следует отправить код операции (2 бита opcode) и один бит защёлки (lockbit). Коды операции 10b и 11b предшествуют записи данных для страниц 0 и 1 (младший бит задаёт номер страницы, старший — код записи страницы). У нас выдаётся 10b для кода операции (вся работа идёт с нулевой страницей) и 0b для бита защёлки. После передачи всех этих данных необходимо передать трёхбитный адрес записываемой страницы. Все передачи данных для T5557/T5577 ведутся от старшего бита к младшему.

Задав код карты в блоках 1 и 2 и конфигурацию в блоке 0 можно получить дубликат RFID-метки. Как видите, всё просто.

Следующий тип болванок – это EM4305. Вот разбираться с записью этой болванки мне пришлось самому. Она также состоит из блоков по 32 бита, но назначение их иное.

Кодирование передаваемых карте данных – по перепадам за интервал времени. Если перепад за интервал времени был, то это ноль, а если не было — единица. Конфигурационное слово хранится в 4 байте и для себя я определил его так: 0x5F,0x80,0x01,0x00 (кодирование манчестер, RF/64, выдача слова 6). В слова 5 и 6 я записываю код карты (те самые 64 бита, что выдаёт карта). EM4305 требует чтобы передача велась от младшего бита к старшему. Карта понимает, что с ней начинают обмен после выдачи ей комбинации импульсов:

Коды команд

Формат адреса блока

Таким образом задаётся конфигурация болванки EM4305 и её код.

Собственно, ничего большего простому копировщику и не требуется.

Я сделал несколько вариантов копировщика с разными дисплеями. Например, вот копировщик с дисплеем 1602:

А вот видео работы копировщика на дисплее LPH9157-02:

А вот причина, по которой я заинтересовался копировщиками таких ключей — нужно было сделать много копий ключа от домофона (ждать посылки из Китая при этом тоже было лень), но ценник вот какой:

В архиве все схемы, печатки, программы и документация на болванки. Есть версия для Arduino Nano (её нужно прошивать отдельно через программы для заливки сторонних прошивок).

Желающие могут открыть документацию на все эти болванки и реализовать поддержку паролей и иные режимы работы карт. Мне лично всё это было ненужно.

Отдельное большущее спасибо RECTO, BolshoyK и Shads — без вас я бы развлекался бы с разработкой довольно долго!

Сообщества › Сделай Сам › Блог › Дубликатор ключей домофона rfid и ibutton своими руками на ардуино.

Порой случается так, что нужно изготовить копию домофонного ключа. Дубликатор домофонных ключей Arduino может понадобиться если один из ключей комплекта был утерян, потребовался дополнительный ключ, или старый ключ вышел из строя.Конечно можно воспользоваться услугами специализированных мастерских, но можно выполнить эту процедуру и самостоятельно. Особенно интересен этот вариант будет тем, кто разбирается в электронике и имеет практику использования модулей Ардуино.В глобальной сети Интернет существует множество различных проектов того, как используя Arduino, собственноручно сделать копию ключа к домофону. Задача не такая уж и сложная, как это кажется на первый взгляд.

Нужно просто узнать номер-идентификатор оригинального ключа и присвоить его дубликату. Система домофона будет распознавать такой ключ как «свой» и произведет открывание двери.

Процедура считывания с ключа, а также запись на него идентификатора выполняются с применением только однопроводного интерфейса 1-wire. Благодаря этому принципиальная схема будущего дубликата домофонного ключа является достаточно простой.

Ниже поэтапно будут рассмотрены все действия, посредством которых, за минимальное время можно самостоятельно изготовить дубликат своего ключа к домофону. Данный вариант дубликатора работает с болванками контактного типа RW1990 и бесконтактного RFID T5577, T5557.

Метки: ключи домофона, дубликатор ключей, своими руками, ардуино

Комментарии 44

Так и не понял, где скетч взять?

Запускаем видео нажимая на плей, переходим к просмотру этого видео в YOUTUBE и в описании к видео находится ссылка на скетч.

Хорошая статься, я мучаюсь с rfid частью, не понимая что такое резонанс мне будет тяжело ее намотать(

Я все понимаю, но где исходники?Правила читали, прежде чем публиковать?

Ссылки на комплектующие как обычно под описанием видео.

По правилам должны быть в тексе ссылки на первоисточник, либо ссылка на личный сетевой диск/хранилище.Изучайте правила.Ютуб мне не интересен.

А как так же прописать доп чип от машины?

Ну да, по сути программатор получился

У нас цифрал, так в прошлом году домофонщики взяли и как-то отписали все леваковые ключи, которые делались не у них. Как они это сделали без самих ключей — я хз, но часть жильцов после работы попросту не попадали в подъезд.

Так а зачем им иметь сами ключи… чтоб отписать их. Каждый ключ имеет свой id номер…

Те ключи которые, с id они не приписывали, просто удалили из базы… визиток набросали в почтовые ящики… наклеек на стены наклеили… мол только у нас, всё работает)… делов то… щас все так делают, так же как с кабельным и интернетом… новый можно прописать самому, пока не удалят, будет работать.

кувалда в руки и Досвидос домофон.

Мле… купить ардуино на Алике и мастырить с него программатор… Проще с Алика сразу готовый программатор купить, даже лешевле выйдет.

Поделка ради поделки.

Эт вам там до Китая рукой подать, а тут жди 3 месяца. А есть хоть один пост который вам понравился? Написать ради написать?

У нас посылки через вас приходят)))) Как правило растоможка Екатеринбург или Москва)))

Судя по срокам они через Зимбабве идут.

Эт вам там до Китая рукой подать, а тут жди 3 месяца. А есть хоть один пост который вам понравился? Написать ради написать?

Да будет вам известно, что посылки Али таможатся через центральную Россию, не все, но в основной массе да. Какие три месяца, о чем вы? До нас 1-2 максимум.

Есть.

Нет

А у нас какой то хитрый домофон. Обычный Цифрал. Но никто не может сделать дубликат, сделаные ключи просто не подходят.

Приходится вызывать человека из домофонной компании, называть адрес, и он приезжает сразу с готовым ключем. В моем случае он накосячил, ключ привез, а он не подошел. У меня был ненужный ключ от другого домофона. Мастер зашел в меню нашего домофона, попросив меня отвернуться, и просто прописал мой ключ туда. Я еще подумал, может он мой ключ перепрограммировал, специально сходил и проверил на домофоне, от которого этот ключ был изначально — открылся. Одним ключем открываю два разных домофона, хотя обычные ключи от этих домофонов друг друга не открывают.

программируются не ключи, а сам замок)

Я не разбираюсь. Но давно пора эту штуку встроить в телефон, как NFC.

Проще nfc вшить в замок

программируются не ключи, а сам замок)

Через дубликатор id ключа клонируется в другой. При программировании на месте в память домофона вносится id ключа

А у нас какой то хитрый домофон. Обычный Цифрал. Но никто не может сделать дубликат, сделаные ключи просто не подходят.

Приходится вызывать человека из домофонной компании, называть адрес, и он приезжает сразу с готовым ключем. В моем случае он накосячил, ключ привез, а он не подошел. У меня был ненужный ключ от другого домофона. Мастер зашел в меню нашего домофона, попросив меня отвернуться, и просто прописал мой ключ туда. Я еще подумал, может он мой ключ перепрограммировал, специально сходил и проверил на домофоне, от которого этот ключ был изначально — открылся. Одним ключем открываю два разных домофона, хотя обычные ключи от этих домофонов друг друга не открывают.